IP Spoofing Alert από την APIPA Address στον Forefront TMG 2010

Οι Security administrators ενδεχομένως να αντιμετωπίσουν το ακόλουθο μήνυμα IP spoofing alert στον Forefront TMG 2010 firewall τον οποίο έχετε εγκατεστημένο:

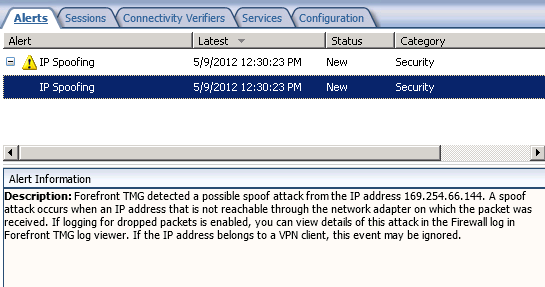

Alert: IP Spoofing

Description: Forefront TMG 2010 detected a possible spoof attack from the IP address 169.254.x.x. A spoof attack occurs when an IP address that is not reachable through the network adapter on which the packet was received. If logging for dropped packets is enabled, you can view the details of this attack in the Firewall log in Forefront TMG 2010 log viewer. If the IP address belongs to a VPN client, this event may be ignored.

Αυτό το alert συμβαίνει διότι ο Forefront TMG 2010 firewall έλαβε ένα πακέτο δεδομένων από το internal network interface από έναν πελάτη (client – ο οποίος μπορεί να είναι server, workstation, ή ένας άλλος host) ο οποίος δεν είχε στατική διεύθυνση (statically assigned IP address) και συνάμα δεν ήταν δυνατόν να λάβει μια διεύθυνση από έναν διακομιστή DHCP, με αποτέλεσμα ο πελάτης να επιλέξει μια IP address από το Automatic Private IP Address Assignment (APIPA) address range όπως αυτό καθορίζεται στο πρότυπο RFC 3927.

Μπορείτε με απόλυτη ασφάλεια να αγνοήσετε αυτό το alert, ή μπορείτε να το επιλύσετε το θέμα αυτό προσθέτοντας το δεσμευμένο δίκτυο APIPA το οποίο είναι το 169.254.0.0/16 στο εσωτερικό δίκτυο (Internal network definition). Αυτό μπορεί να επιτευχθεί ανοίγοντας το Forefront TMG 2010 management console όπου επιλέγουμε (highlighting) το Networking node στο navigation tree, και εν συνεχεία κάνουμε δεξί κλικ στο Internal network, όπου επιλέγοντας το Addresses tab, κάνουμε αμέσως κλικ στο Add Private button έχουμε την δυνατότητα να επιλέξουμε την δέσμη διευθύνσεων 169.254.0.0 – 169.254.255.255.

Σημείωση: Είναι δυνατόν να επιλύσουμε το συγκεκριμένο πρόβλημα απλά απενεργοποιώντας τα alerts για τα IP spoofing attempts. Βεβαίως, αυτό αποτελεί λανθασμένη πρακτική ασφαλείας (bad security practice) και θα πρέπει σε κάθε περίπτωση να αποφεύγεται.

Μπορείτε να λάβετε ως σημείο αναφοράς το προηγούμενό μου blog post όπου εκεί καταδεικνύω ότι ο καλύτερος τρόπος για να ρυθμίσουμε το εσωτερικό δίκτυο στον Forefront TMG 2010 είναι να επιλέξουμε το Add Adapter option. Αυτή παραμένει η σωστή επιλογή. Παρόλα αυτά, αυτό αποτελεί μία περίπτωση η οποία περιλαμβάνεται σε εκείνες τις σπάνιες περιπτώσεις όπου το ζητούμενο είναι η προσθήκη ενός επιπλέον network address space στο εσωτερικό δίκτυο έτσι ώστε να συρρικνώσουμε τον όγκο των IP spoofing alerts τα οποία δημιουργούνται από τον Forefront TMG 2010 firewall.

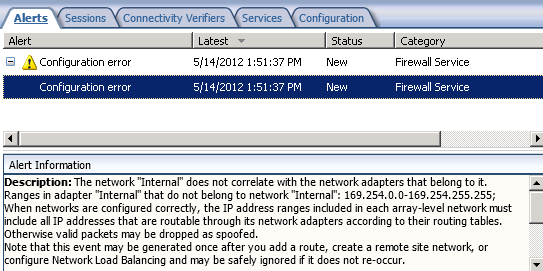

Το επακόλουθο αυτής της ενέργειάς μας για να υλοποιήσουμε αυτήν την αλλαγή είναι είναι ότι θα λάβουμε ένα μεγαλοπρεπές Configuration error alert το οποίο θα μας πληροφορεί ότι το εσωτερικό δίκτυο δεν συσχετίζεται με τους network adapters οι οποίοι ανήκουν σε αυτό.

Ουσιαστικά αυτό το οποίο καταφέραμε είναι να ανταλλάξουμε ένα ενοχλητικό alert με ένα άλλο. Εντούτοις ο θόρυβος ο οποίος δημιουργήθηκε από τα IP spoofing alerts από τους πελάτες με APIPA IP addresses ενδεχομένως να ορίζει ότι αυτή η ανταλλαγή (tradeoff) αξίζει τον κόπο. Επιπροσθέτως, είναι οπωσδήποτε πιο σφαλές να απενεργοποιήσουμε αυτό το configuration error alert απ’ότι το IP spoofing alert.

0 Comments

Recommended Comments

There are no comments to display.